- 注目検索ワード

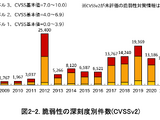

Adobe Flash Player には、AMF エラーメッセージを取り扱う際に特定の AMFデータを本来とは異なるデータ型で処理してしまう脆弱性が存在します。

2024 年 1 月に公開された、Linux カーネルの脆弱性を悪用するエクスプロイトコードが公開されています。攻撃者は当該脆弱性の悪用により、一般権限での侵入に成功した OS の管理者権限が奪取可能です。Linux カーネルのアップデートにより対策してください。

彼は英国王立協会のフェローでもあり、ニュートン、ダーウィン、ホーキング、チューリングが名を連ねる「知の殿堂」入りを果たしていた。

ピアツーピアシステムとハードウェアの耐タンパー性における草分け的存在である彼は、チップや銀行の暗証番号カードなどの安全な設計に長年取り組み大きな影響を与えた。そして、ATM におけるセキュリティ上の欠陥を公表するというアンダーソンの取り組みにより、世界中で ATM の設計が変更されることとなった。

最後に、ハンキンス氏はクラウドセキュリティ全体像を戦略メニューとして図示した。上記で説明したソリューションやツール、各種フレームワークやプラットフォームが、機能や用途ごとに俯瞰できるものだ。この図は、ガートナーのクラウドセキュリティのコンサルティングの戦略ベースを示したものといってもよい。自社のセキュアクラウドを構築するときの「レシピ」として利用することができるだろう。

幸いなことに、これらの履歴書の情報はほとんどの場合少なくとも 10 年前のものだが、それでも個人情報が多く含まれていることには変わりない。

![人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典] 画像](/imgs/std_m/43329.jpg)